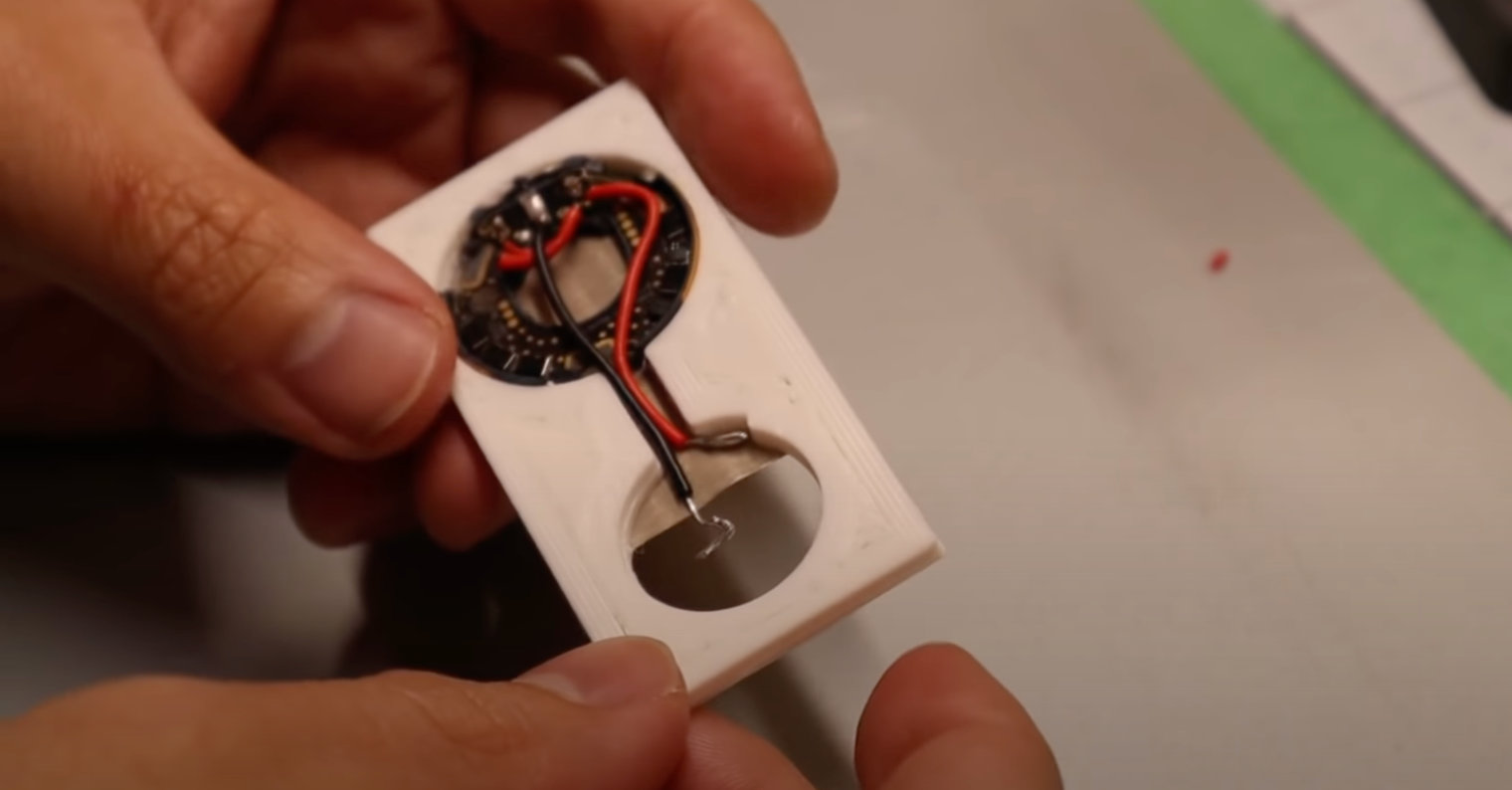

AirTag स्मार्ट लोकेटर दुई हप्तादेखि बजारमा आएको छैन र यो पहिले नै ह्याक भइसकेको छ। यो जर्मन सुरक्षा विशेषज्ञ थॉमस रोथ द्वारा ख्याल राखिएको थियो, जो उपनाम स्ट्याक स्म्याशिंग द्वारा जान्छ, जसले माइक्रोकन्ट्रोलरमा सीधा प्रवेश गर्न र पछि यसको फर्मवेयर परिमार्जन गर्न सक्षम थियो। विज्ञले ट्विटरमा पोष्ट मार्फत सबै कुराको जानकारी दिए। यो माइक्रोकन्ट्रोलरमा घुसपैठ थियो जसले उसलाई URL ठेगाना परिवर्तन गर्न अनुमति दियो जसमा AirTag ले घाटा मोडमा उल्लेख गर्दछ।

हो!!! घण्टाको प्रयास पछि (र 2 AirTags bricking) मैले AirTag को माइक्रोकन्ट्रोलरमा तोड्न व्यवस्थित गरें! 🥳🥳🥳

/cc @colinoflynn @LennertWo pic.twitter.com/zGALc2S2Ph

- stacksmashing (@ghidraninja) 8 सक्छ, 2021

अभ्यासमा, यसले काम गर्दछ ताकि जब यस्तो लोकेटर हानि मोडमा हुन्छ, कसैले यसलाई फेला पार्छ र यसलाई आफ्नो आईफोनमा राख्छ (NFC मार्फत सञ्चारको लागि), फोनले तिनीहरूलाई वेबसाइट खोल्न प्रस्ताव गर्दछ। यसरी उत्पादनले सामान्य रूपमा काम गर्छ, जब यसले पछि मूल मालिकद्वारा सीधै प्रविष्ट गरिएको जानकारीलाई जनाउँछ। जे भए पनि, यो परिवर्तनले ह्याकरहरूलाई कुनै पनि URL छनौट गर्न अनुमति दिन्छ। प्रयोगकर्ता जसले पछि AirTag फेला पार्छ कुनै पनि वेबसाइट पहुँच गर्न सक्नुहुन्छ। रोथले ट्विटरमा एउटा छोटो भिडियो पनि साझा गर्नुभयो (तल हेर्नुहोस्) सामान्य र ह्याक गरिएको एयरट्याग बीचको भिन्नता देखाउँदै। एकै समयमा, हामीले यो उल्लेख गर्न बिर्सनु हुँदैन कि माइक्रोकन्ट्रोलरमा तोड्नु भनेको यन्त्रको हार्डवेयर हेरफेर गर्नको लागि सबैभन्दा ठूलो बाधा हो, जुन अब जे भए पनि गरिएको छ।

निस्सन्देह, यो असिद्धता सजिलै प्रयोग गर्न सकिन्छ र गलत हातहरूमा खतरनाक हुन सक्छ। ह्याकरहरूले यो प्रक्रिया प्रयोग गर्न सक्छन्, उदाहरणका लागि, फिसिङको लागि, जहाँ उनीहरूले पीडितहरूबाट संवेदनशील डेटा लुकाउनेछन्। एकै समयमा, यसले अन्य फ्यानहरूको लागि ढोका खोल्छ जसले अब AirTag परिमार्जन गर्न सुरु गर्न सक्छ। एप्पलले यसलाई कसरी व्यवहार गर्नेछ भन्ने कुरा अहिले स्पष्ट छैन। सबैभन्दा खराब अवस्था यो हो कि यस तरिकाले परिमार्जन गरिएको लोकेटर अझै पनि पूर्ण रूपमा कार्यात्मक हुनेछ र मेरो नेटवर्कमा टाढाबाट ब्लक गर्न सकिँदैन। दोस्रो विकल्प राम्रो लाग्दछ। उनको अनुसार, क्युपर्टिनोको विशालले सफ्टवेयर अपडेट मार्फत यो तथ्यको उपचार गर्न सक्छ।

द्रुत डेमो बनाइयो: परिमार्जित NFC URL को साथ AirTag 😎

(केवल केबलहरू केवल शक्तिको लागि प्रयोग गरियो) pic.twitter.com/DrMIK49Tu0

- stacksmashing (@ghidraninja) 8 सक्छ, 2021

यो हुन सक्छ तपाईंलाई चासो

केवल एक अनुभूति, अनावश्यक रूपमा फुलाइएको बुलबुला। यसले AirTag को प्राथमिक उद्देश्यमा कुनै ठूलो प्रभाव पार्दैन। मलाई लाग्दैन कि हामीले हाम्रो कुञ्जी फोबहरूको केही सामूहिक ह्याकिङको बारेमा चिन्ता लिनुपर्दैन।

र उहाँले के हासिल गर्नुभयो? कसैको लागि यो कसरी राम्रो हुन सक्छ म देख्दिन।

हो, त्यो एप्पलको प्रसिद्ध सुरक्षा हो :-(

मेरो लागि, AirTag एक पूर्ण रूपमा बेकार उपकरण हो! त्यहाँ बजारमा अन्य धेरै छन्, समान कार्यहरू सहित, र मूल्यको एक तिहाइको लागि बोनसको रूपमा :-)